سوءاستفاده مهاجمان از دو آسیبپذیری روز صفر آپاچی

در پی شناسایی وجود یک آسیبپذیری، بنیاد نرمافزاری آپاچی (Apache Software Foundation) با انتشار نسخهای جدید نسبت به وصله آن اقدام کرده است.

در پی شناسایی وجود یک آسیبپذیری در دو نسخه اخیر Apache HTTP Server، بنیاد نرمافزاری آپاچی (Apache Software Foundation) با انتشار نسخهای جدید نسبت به وصله آن اقدام کرده است.

Apache HTTP Server یک سرویسدهنده وب چندبستری است که در میزبانی حدود ۲۵ درصد از سایتهای موجود در اینترنت نقش دارد.

۱۲ مهر، بنیاد آپاچی با انتشار نسخه ۲.۴.۵۰ این محصول از ترمیم یک آسیبپذیری پویش مسیر (Path Traversal) با شناسه CVE-2021-41773 خبر داد.

سوءاستفاده از ضعف مذکور دسترسی به محتوای فایلهای ذخیره شده بر روی سرور آسیبپذیر را برای مهاجمان فراهم میکرد. بر اساس توضیحات این بنیاد، تنها نسخه ۲.۴.۴۹ از آسیبپذیری CVE-2021-41773 متاثر میشود.

با این توضیح که بهرهجویی از آسیبپذیری مذکور در صورتی موفق خواهد بود که قابلیت “Require all denied” فعال نباشد. ضمن آنکه سوءاستفاده موفق از CVE-2021-41773 میتواند منجر به نشت کد منبع (Source Code) فایلهایی نظیر اسکریپتهای CGI شود.

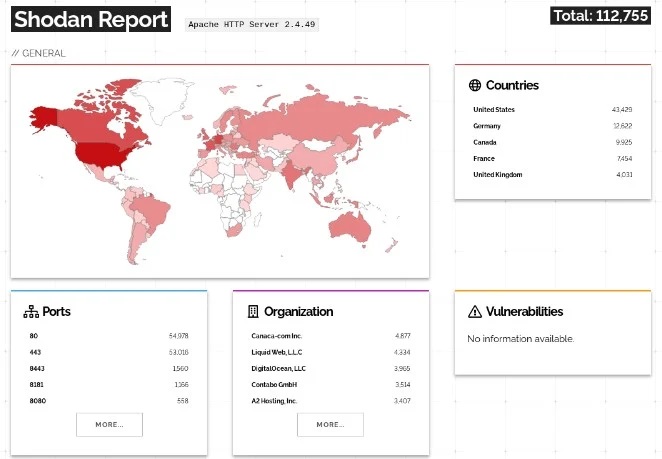

بر اساس آمار موتور جستجوگر Shodan بیش از ۱۱۲ هزار سرور آسیبپذیر Apache HTTP Server بر روی اینترنت قابل دسترس هستند و ممکن است هر یک از آنها مورد نفوذ مهاجمان قرار گرفته یا در آیندهای نزدیک قرار بگیرند.

خیلی زود پس از انتشار نسخه ۲.۴.۵۰، محققان امنیتی از آسیبپذیری این نسخه جدید خبر دادند و نمونههایی از بهرهجوهای قابل اجرا نیز بر روی اینترنت در دسترس قرار گرفت.

سوءاستفاده از این آسیبپذیری جدید که به آن شناسه CVE-2021-42013 تخصیص داده شده میتواند در صورت غیرفعال بودن گزینه “Require all denied” منجر به اجرای کد بهصورت از راه دور بر روی سرور شود.

به منظور وصله کردن این آسیب پذیری روز-صفر جدید، بنیاد آپاچی در ۱۵ مهر ماه اقدام به انتشار نسخه ۲.۴.۵۱ کرد.

بر طبق توصیهنامه آپاچی، مهاجم با اجرای یک حمله پویش مسیر میتواند در صورت غیرفعال بودن گزینه “Require all denied” با تطابق نشانیهای URL به فایلهایی خارج از پوشههای Alias—like دسترسی پیدا کند.

مطالعه بیشتر: 10 گام تا رسیدن به امنیت سایبری مناسب

هر دو آسیبپذیری CVE-2021-41773 و CVE-2021-42013 توسط مهاجمان در حال بهرهجویی هستند.

لذا به تمامی راهبران Apache HTTP Server توصیه اکید میشود که در صورت استفاده از هر یک از نسخ ۲.۴.۴۹ و ۲.۴.۵۰ در اسرع وقت نسبت به ارتقای این محصول به نسخه ۲.۴.۵۱ اقدام کنند.

توصیهنامه آپاچی در لینک زیر قابل مطالعه است:

https://httpd.apache.org/security/vulnerabilities_24.html

با تشکر از گروه مهندسی شبکه

پاسخی بگذارید